Saya sangat bersyukur masih diberi kesempatan untuk menulis buku lagi. Di buku kedua ini sebenarnya sudah pernah sedikit saya singgung dalam buku yang pertama bahwa bermain-main dengan AJAX ternyata tidak hanya membawa keuntungan, namun juga ada sisi negatifnya, yang apabila kita tidak cermati, bisa menjadi sebuah celah bagi hacker untuk dapat masuk ke sistem kita.

Buku ini bukan buku hacking, juga tidak memuat cara-cara untuk melakukan hacking. Saya juga bukan seorang hacker, bahkan secara jujur saya mengakui bahwa pengetahuan saya di dunia sekuritas mungkin sangat terbatas, jika dibandingkan dengan teman-teman saya lainnya yang memang menekuni di bidang tersebut. Namun sejak dulu, topik security ini selalu menggelitik minat saya, melihat begitu besarnya antusiasme masyarakat dewasa ini, khususnya dari kalangan pelajar. Karena itulah, topik ini haruslah disampaikan dengan baik, agar generasi muda sekarang tidak hanya memandang sebuah tindakan hacking sebagai kesenangan semata, namun lebih jauh daripada itu, ada sebuah beban moral yang besar yang tentunya diikuti dengan konsekuensi.

Karena itu dengan segala kerendahan hati, saya berusaha merangkum beberapa topik security ini ke dalam buku kedua saya yang masih diterbitkan oleh penerbit Lokomedia. Untuk kasus eskploitasi AJAX sendiri sebenarnya bukan tindakan hacking, karena kita masih harus login ke situs yang bersangkutan. Hanya saja, fungsi AJAX yang ada di situs tersebut mempunyai beberapa kelemahan yang bisa dieksploitasi dengan mudah. Saya membuat tool automator untuk memasukkan data dengan program Visual Basic, dengan mempelajari parameter yang dikirimkan AJAX ke web server.

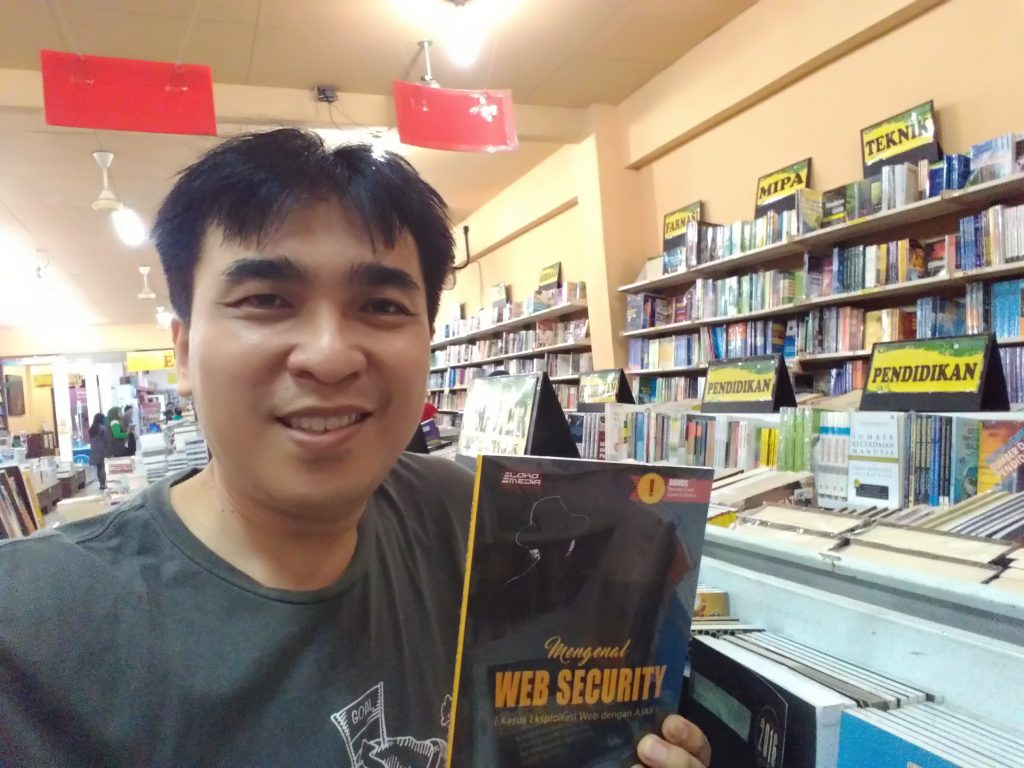

Buku saya akan bisa Anda dapatkan di toko buku pada akhir Agustus 2016, atau awal September 2016. Saya yakin, Anda bisa mendapatkan sesuatu dengan membaca buku saya. Berikut adalah sekilas tentang buku kedua saya:

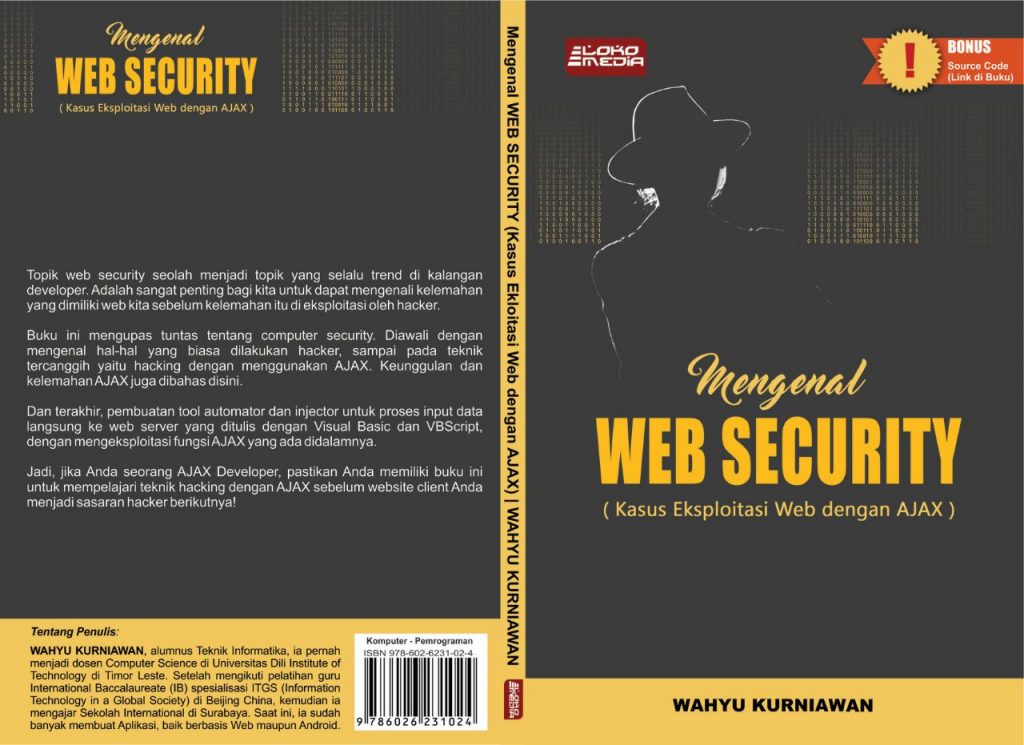

Topik Web Security seolah menjadi topik yang selalu trend di kalangan developer. Adalah sangat penting bagi kita untuk dapat mengenali kelemahan yang dimiliki website kita, sebelum kelemahan itu di eksploitasi oleh Hacker.

Buku ini membahas tentang Computer Security. Diawali dengan mengenal hal-hal yang biasa dilakukan Hacker, sampai pada teknik tercanggih yaitu Hacking dengan AJAX. Keunggulan, kelemahan dan Framework AJAX juga dibahas disini.

Selain itu, akan ditunjukkan pula proses dalam melakukan SQL Injection dan Cara Menangkalnya. Selanjutnya, ada 3 Jalur Utama dalam Men-deface Website (illegal Admin Login, Backdoor, SQL Injection). Dan tidak ketinggalan ada XSS (Cross Site Scripting) dan Studi Kasusnya.

Dan terakhir, pembuatan Tool Automator dan Injector untuk proses input data langsung ke web server yang ditulis dengan Visual Basic dan VBScript, dengan mengeksploitasi fungsi AJAX yang ada didalamnya.

Jadi, jika Anda seorang Web Developer / AJAX Developer, pastikan Anda memiliki buku ini untuk mempelajari teknik hacking dengan AJAX sebelum website client Anda menjadi sasaran Hacker berikutnya!

SPESIFIKASI BUKU:

Judul : Mengenal Web Security (Kasus Eksploitasi Web dengan AJAX)

Penulis : Wahyu Kurniawan

Harga : Rp. 48.000

Tebal Buku : 170 Halaman

Dimensi (L x P) : 14 x 21 Cm (Standar)

Tanggal Terbit : 05 September 2016

DAFTAR ISI

BAB 1. Computer Security

1.1. Virus

1.2. SPAM, SPIM, dan SPIT

1.3. Spoofing, Phising, dan Pharming

1.4. Spyware dan Adware

1.5. Keystroke Logger (KeyLogger)

1.6. Botnet (DDoS)

1.7. Worm

1.8. Trojan Horse

BAB 2. Web Security

2.1. SQL Injection

2.1.1. Jenis-Jenis SQL Injection

2.1.2. Langkah Demi Langkah Melakukan SQL Injection

2.1.3. Tips Menangkal Serangan SQL Injection

2.1.4. Ujicoba SQL Injection pada Website

2.2. Defacement

2.2.1. Backdoor

2.2.1.1. Jenis-Jenis Backdoor

2.2.1.2. Mengetahui Letak Backdoor

2.2.1.3. Mencari dan Menghapus Backdoor

2.2.2. Trik Mengamankan Website dari Defacement

2.2.3. Cara Melakukan Defacement pada Website

2.2.4. Tiga Jalur Utama untuk Melakukan Defacement

BAB 3. XSS (Cross Site Scripting)

3.1. Jenis-Jenis XSS

3.1.1. Non Persistent XSS

3.1.2. Persistent XSS

3.1.3. Contoh Serangan Persistent XSS

3.2. Tool untuk Menganalisa XSS Vulnerability

3.3. Studi Kasus: Smart Home

BAB 4. AJAX (Asyncronous Javascript And XML)

4.1. Mengapa AJAX?

4.2. Keunggulan AJAX

4.3. Kasus Keunggulan AJAX

4.4. Kelemahan AJAX

4.5. Kasus Kelemahan AJAX

4.6. Tool untuk Menganalisa AJAX

4.6.1. HTTP Fox

4.6.2. AJAX Debugger

4.6.3. Firebug

BAB 5. Framework Berbasis AJAX

5.1. Keunggulan Framework

5.2. Kelemahan Framework

5.3. Menggunakan Facebook Framework

5.3.1. Facebook Hacking

5.3.2. Teknik Penetrasi dengan Facebook

5.3.3. Teknik Flooding dengan Facebook

BAB 6. Membuat Tool Automator Input Data

6.1. Sebuah Pengantar

6.2. Memahami Alur Program

6.3. Membuat Tool Automator

BAB 7. Metode Pencegahan

7.1. Kesimpulan dan Saran

7.2. Penutup

Beberapa alternatif cover buku sebelumnya